Il est possible de gérer les droits d’accès de manière très précise, pour chaque objet ou explorateur de DIAPASON. Cette méthode nécessite de la rigueur !

On peut gérer plus simplement les droits en accordant les accès selon les branches du navigateur.

Voir ici les différentes méthodes pour gérer les droits : Gérer les droits pour chaque objet de DIAPASON

Comment ça fonctionne ?

Le principe est que par défaut, tout le monde a accès à tous les objets. Mais :

-

on peut autoriser l’accès

-

on peut interdire l’accès

Quelques règles globales :

-

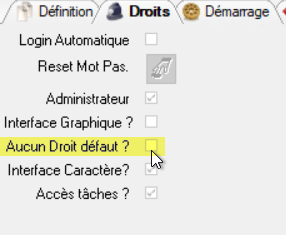

Par défaut, toute classe d'utilisateurs et tout utilisateur sont autorisés à tout objet de DIAPASON sauf s’il est précisé que l’utilisateur ou la classe n’a aucun droit par défaut :

-

Un utilisateur de type Administrateur n'est jamais limité en droit même lorsque certains droits lui ont été interdits, la notion d'administrateur prévaut.

-

Lorsque les droits d'un objet ont été paramétrés (au moins un utilisateur ou une classe sur le champ Autorisation ou Interdiction), un utilisateur n'est autorisé à cet objet que si cet utilisateur ou une de ses classes de rattachement n’est pas interdite et si l’utilisateur ou une de ses classes de rattachement est autorisé. Cependant, il est possible de ne gérer que des interdictions, tous les profils non interdits seront alors autorisés.

Par exemple :

-

On veut autoriser l’accès à l’explorateur “Expéditions” à tous les utilisateurs qui travaillent à la logistique, et uniquement à ces utilisateurs là. On va donc créer une classe utilisateur pour les utilisateurs de la logistique et autoriser cette classe à accéder à l’explorateur logistique. Les autres utilisateurs de DIAPASON n’y auront, eux, plus accès !

-

On veut autoriser l’accès à l’explorateur “Expéditions” à tous les utilisateurs, sauf ceux qui travaillent au commerce. On va donc créer une classe utilisateur pour les utilisateurs du commerce et interdire cette classe à accéder à l’explorateur logistique. Tous les autres utilisateurs de DIAPASON y auront, eux, accès !

-

On peut aussi mixer les autorisations et les interdictions. Par exemple, on veut que tous les utilisateurs de la logistique, sauf un, accèdent à l’explorateur Expéditions. On va donc créer une classe utilisateur pour les utilisateurs de la logistique et autoriser cette classe à accéder à l’explorateur logistique, puis on va interdire l’accès simplement à un utilisateur.

Comment attribuer des droits d’accès à un objet ou à un explorateur ?

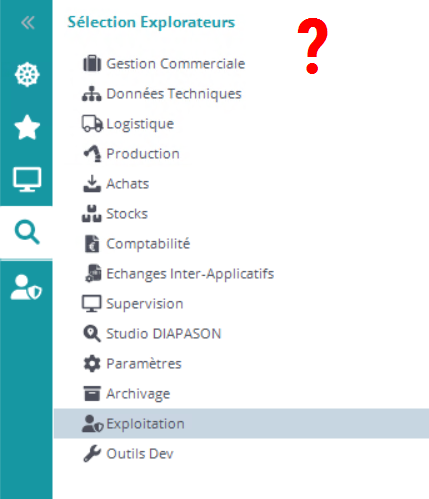

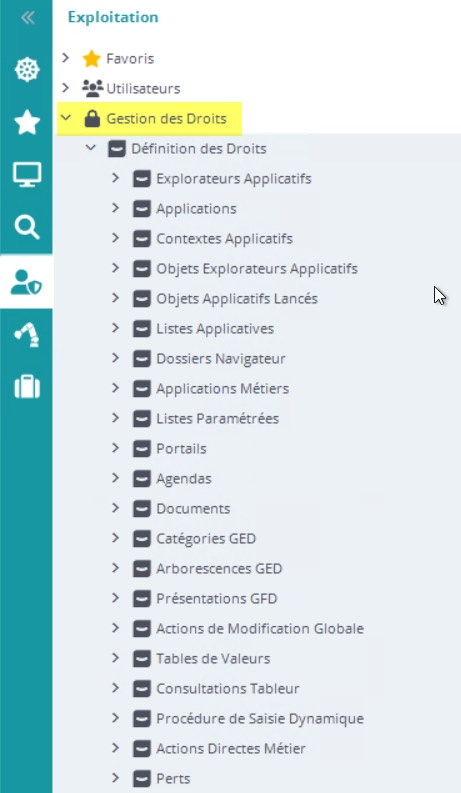

Pour attribuer des droits sur un objet ou un explorateur, c’est par ici :

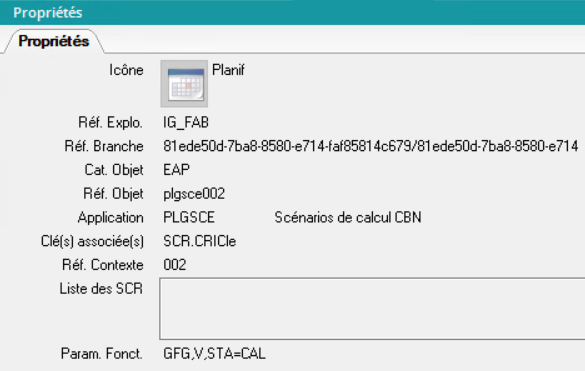

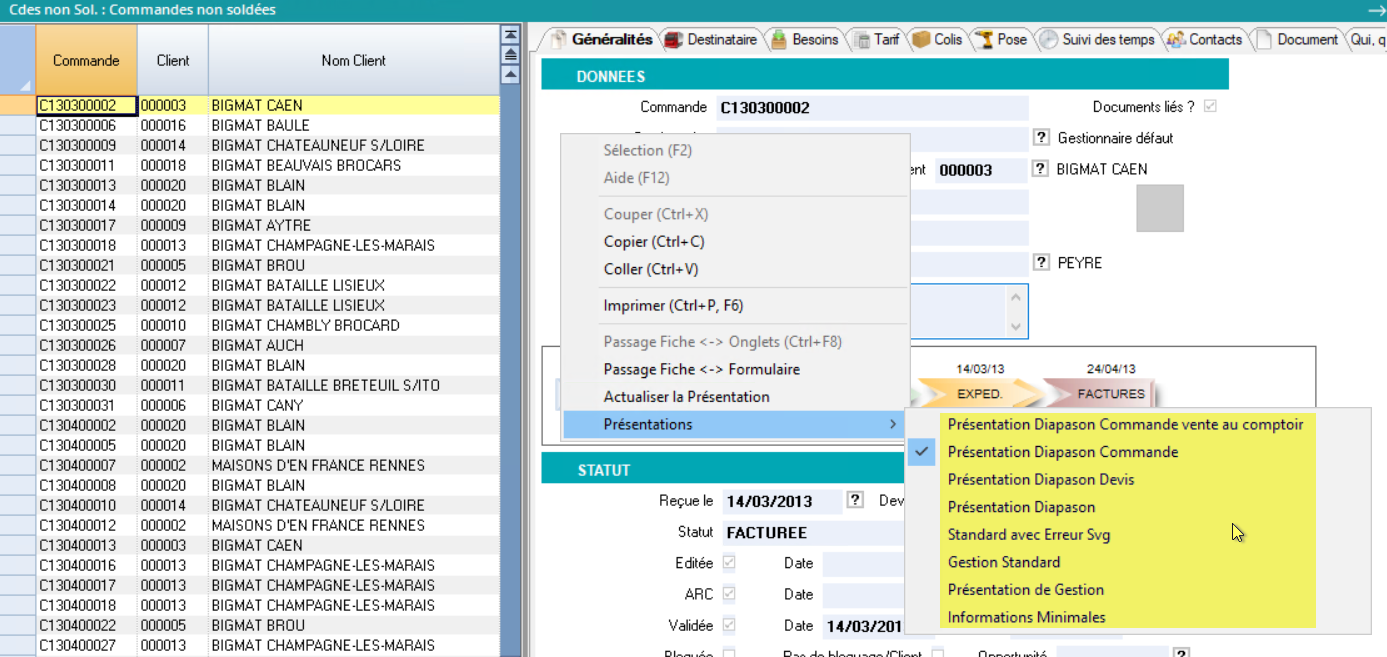

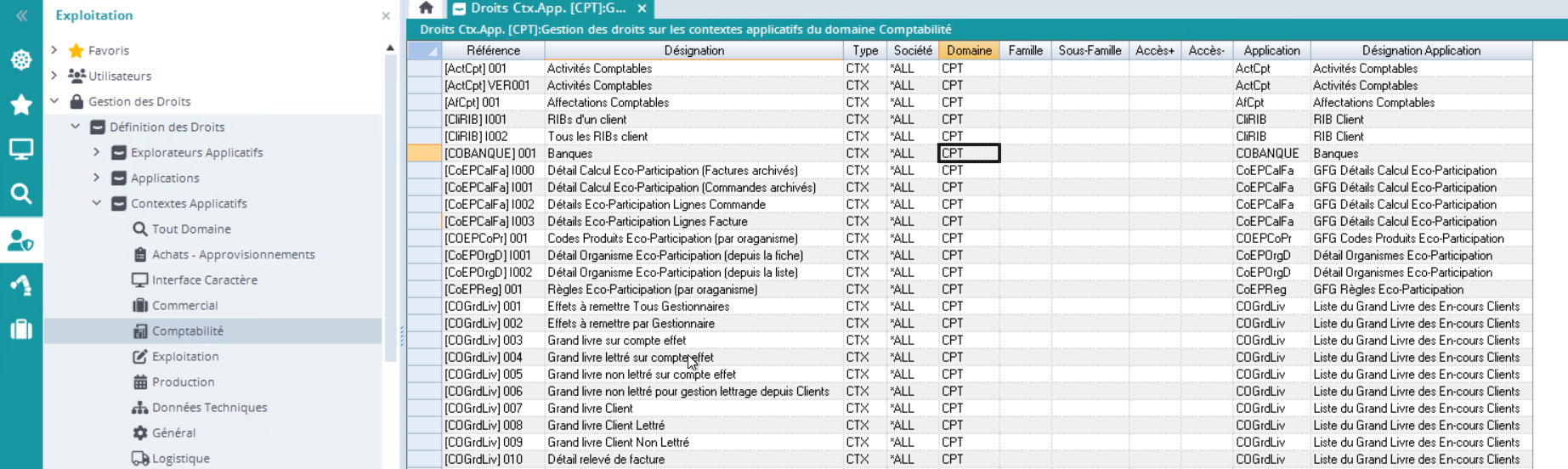

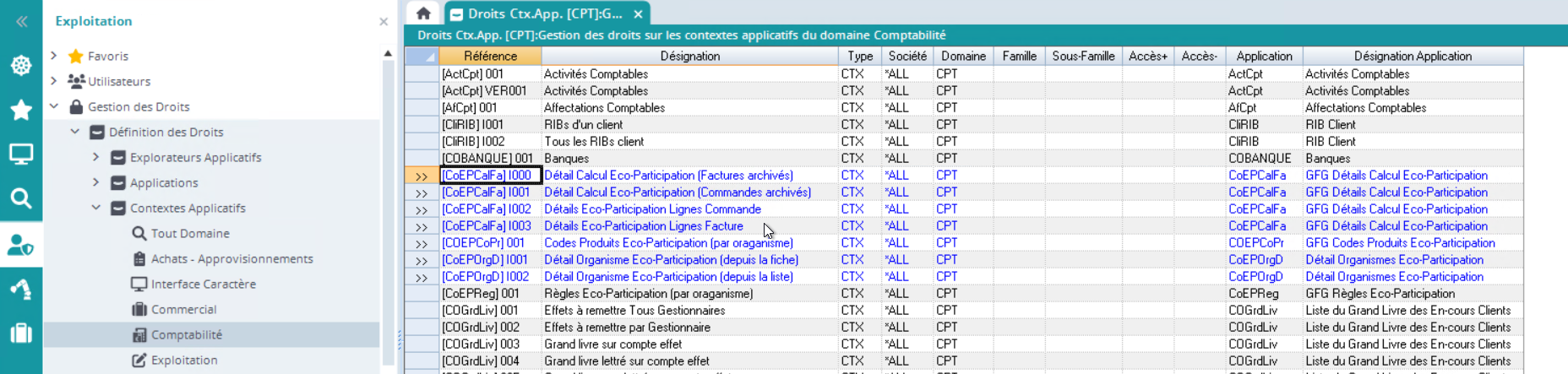

On sélectionne l’explorateur ou l’objet sur lequel on souhaite gérer des droits, et on a un écran de type :

-

Les Colonnes Accès+ et Accès- permettent de visualiser les droits (utilisateurs) déjà attribués pour les objets du critère sélectionné, pour des utilisateurs ou des classes utilisateur

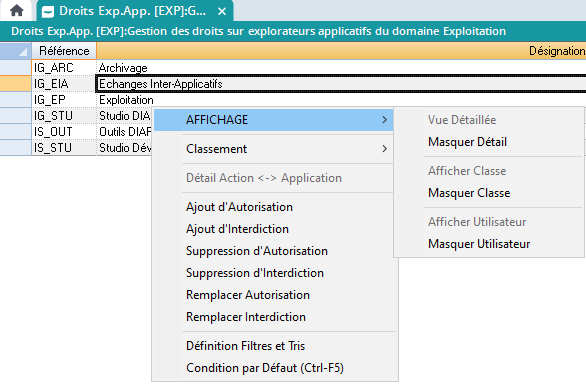

Il est possible de cacher ou d’afficher les utilisateurs/classes utilisateur dans ces colonnes ici via les actions “AFFICHAGE” puis “Afficher..” et “Masquer..”

On peut ainsi par exemple masquer les classes pour ne voir que les utilisateurs ou inversement…

-

La notion de domaine est gérée par Elcia ERP, elle ne peut être attribuée que pour les documents, les consultations tableurs, etc.

-

Les notions de famille et sous famille sont gérées par le client et peuvent être modifiées pour tous les objets à l'aide de l’action “Classement”

Quand on lance l’action “Classement”, la sélection d'un domaine, d'une famille et d'une sous-famille domaine pour un objet entraîne la mise à jour directe de l'entité correspondante. Pour exemple, la sélection d'une famille sur un objet de type Document ira mettre à jour le document correspondant dans la base.

Voir aussi Description de la liste de Gestion des Droits.

Comment gérer les droits :

-

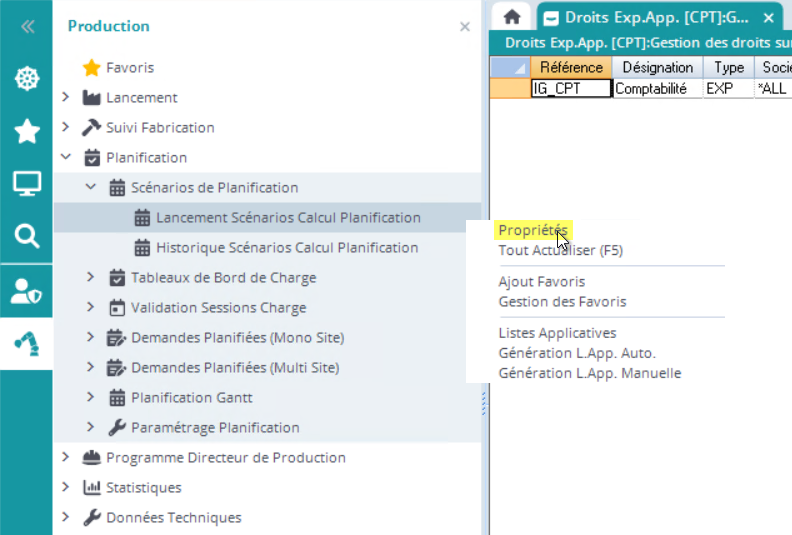

On sélectionne le ou les objet(s) pour lesquels attribuer des droits:

Que peut-on gérer ?

-

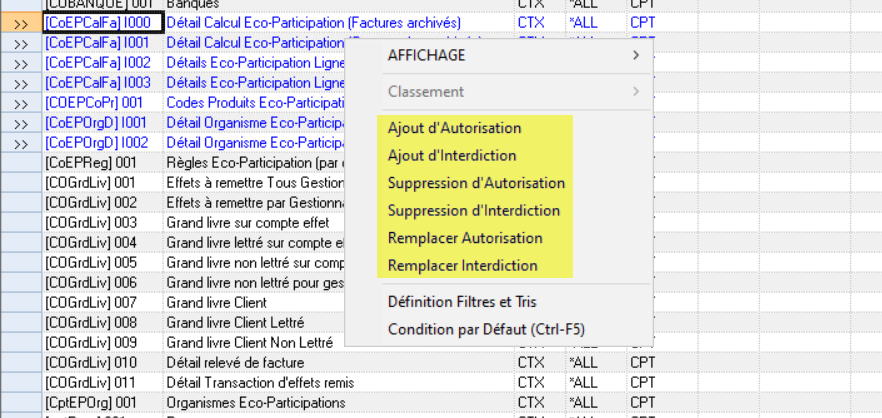

A l'aide du clic droit sur la liste des enregistrements choisir une des six actions de modification de droits :

-

Les actions Ajout d'autorisation ou Ajout d'interdiction permettent d’étendre les droits déjà attribués en y adjoignant des classes ou des utilisateurs.

-

Les actions Suppression d'autorisation ou Suppression d'interdiction permettent de supprimer des classes ou des utilisateurs aux droits déjà attribués.

-

Les actions Remplacer autorisation ou Remplacer interdiction permettent de réinitialiser les droits déjà attribués par les nouveaux spécifiés.

-

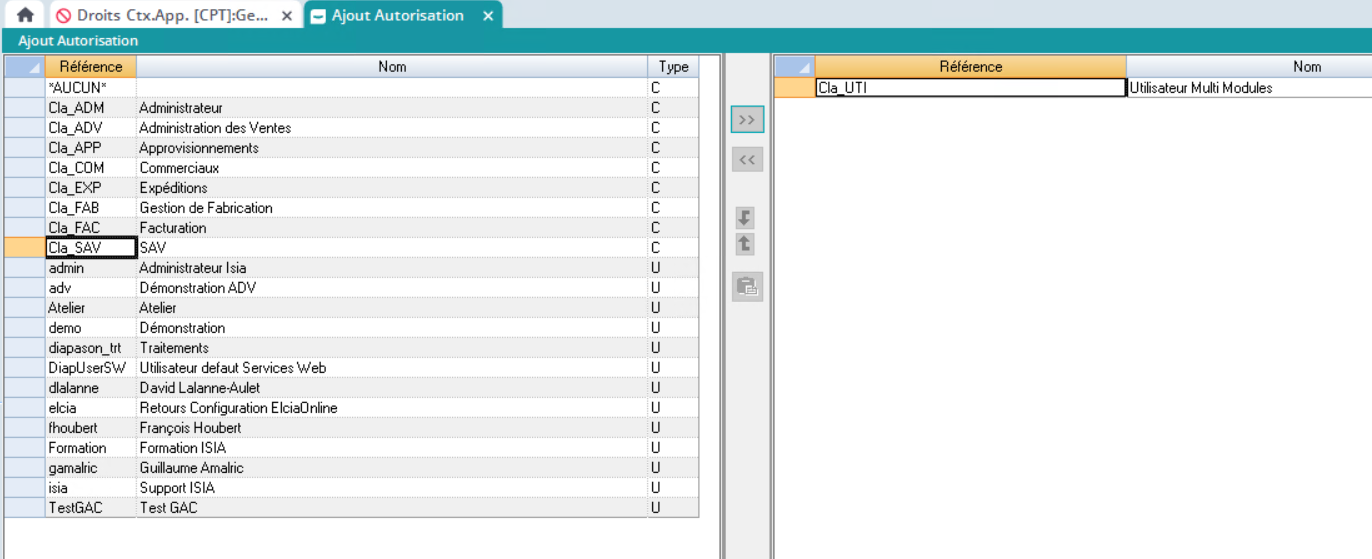

Choisir les classes et / ou les utilisateurs à prendre en compte pour l’action choisie par l’intermédiaire de l’outil de sélection multiple : sélectionner dans la liste de gauche les éléments à prendre en compte et par la double flèche ces éléments constitueront la liste de droite.

Les classes sont en début de liste.

L'élément *aucun* permet de remettre à vide le champ autorisation ou interdiction. Il est ainsi possible en remettant à vide ces deux champs de ne plus gérer de droits sur le ou les objet(s) sélectionné(s).

-

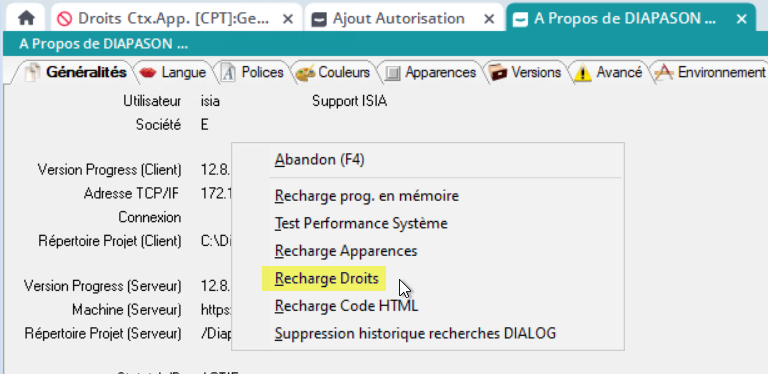

La modification de droits est prise en compte au redémarrage de DIAPASON, ou bien en lançant l’action depuis le “A propos” de l’onglet Administration :

Puis :